Het benadrukt de centrale rol van gebruikersverificatie in moderne applicaties en introduceert Google OAuth 2.0 als een veilige en betrouwbare oplossing voor het integreren van e-mail in je app.

Google OAuth 2.0 begrijpen

Google OAuth 2.0 is een geavanceerd verificatieprotocol dat de beperkingen van traditionele gebruikersnaam- en wachtwoordverificatie aanpakt. Het geeft applicaties veilig toegang tot gebruikersgegevens die zijn opgeslagen op de servers van Google, zonder dat gebruikers hun wachtwoorden hoeven te delen.

Toegangs- en verversingstokens zijn belangrijke onderdelen van Google OAuth 2.0. Toegangstokens bieden tijdelijke autorisatie voor applicaties om toegang te krijgen tot specifieke gebruikersbronnen, terwijl verversingstokens de vernieuwing van toegangstokens mogelijk maken zonder dat gebruikers hun referenties opnieuw hoeven in te voeren. Inzicht in deze tokens is cruciaal voor het bouwen van veilige authenticatiesystemen binnen applicaties.

Google-accounts authenticeren voor e-mailintegratie in uw software

Het proces van het verifiëren van Google-accounts leren om e-mailfunctionaliteit naadloos in uw applicatie te integreren

OAuth Credentials instellen

- Toegang tot de Google API Console: Stappen om te navigeren en uw project in te stellen in de Google API Console.

- API's inschakelen: Richtlijnen om de Gmail APIvoor het integreren van e-mailfunctionaliteit in je project.

- Autorisatiecredentials aanmaken: Gedetailleerde instructies voor het aanmaken van de vereiste autorisatiegegevens.

Toegangsmunten begrijpen

Toegangsmunten dienen als unieke identifiers die toegang geven tot gebruikersgegevens en functionaliteiten in verschillende Google API's. Deze tokens zijn veelzijdig en kunnen verschillende gradaties van toegang tot meerdere API's bieden. De reikwijdte van toegangstokens wordt bepaald door de machtigingen die eraan zijn toegekend, waardoor beperkte toegang tot specifieke bronnen en bewerkingen wordt gegarandeerd op basis van de geautoriseerde reikwijdten.

Scopes beheren

Richtkijkers dicteren de omvang van gegevens en functionaliteiten die toegankelijk zijn via het toegangstoken van een gebruiker. Bij het inloggen met hun Google-account worden gebruikers gevraagd om toestemming te geven voor de scopes die door uw app worden aangevraagd. Als de toestemming wordt verleend, geeft de autorisatieserver van Google een toegangstoken uit aan uw app, met vermelding van de scopes die deze omvat. Met dit toestemmingsproces kunnen gebruikers het niveau van toegang tot hun gegevens bepalen, waardoor privacy en beveiliging worden gewaarborgd.

API-aanvragen en vernieuwen van tokenbeheer

Na het verkrijgen van een toegangstoken krijgt uw applicatie de mogelijkheid om HTTP-verzoeken te verzenden naar relevante Google API's, meestal verzonden in de HTTP-verzoekheader als een token aan toonder, zoals aanbevolen door Google. Toegangstokens hebben echter een beperkte levensduur, waardoor ververstokens nodig zijn om de toegang uit te breiden tot na de vervaldatum van het initiële token. Vernieuwingstokens moeten veilig worden opgeslagen voor langdurig gebruik en kunnen worden gebruikt om nieuwe toegangstokens te verkrijgen wanneer dat nodig is. In het volgende gedeelte gaan we dieper in op de verschillende OAuth authenticatiestromen die worden ondersteund door Google API's.

Unipile Google-integratie moeiteloos gemaakt

Unipile vereenvoudigt het proces van integratie met Gmail. Met Unipile kun je snel een uitgebreide e-mailintegratie opzetten, waardoor de ontwikkelingstijd aanzienlijk wordt verkort in vergelijking met directe integraties met Google API's.

De belangrijkste voordelen van Unipile's Hosted Auth voor e-mailintegratie

Hosted Auth van Unipile biedt een probleemloze, veilige en aanpasbare ervaring met e-mailintegratie, waardoor zowel ontwikkelaars als gebruikers efficiënter kunnen werken.

One Link Gehoste Auth vs. Volledige OAuth-stroom

Hosted Auth met Unipile stroomlijnt de e-mailintegratie door de detectie en verificatie van providers te automatiseren, wat de complexiteit van de ontwikkeling aanzienlijk vermindert en tijd bespaart. Deze moderne aanpak vereenvoudigt niet alleen de eerste installatie, maar zorgt ook voor een continue betrouwbaarheid en beveiliging van de verbinding, zodat ontwikkelaars zich kunnen richten op het creëren van een betere gebruikerservaring in plaats van op het beheren van ingewikkelde backend-processen.

importeer { UnipileClient } van "unipile-node-sdk".; const klant = nieuw UnipileClient("https://{JOUW_DSN}, {UW_TOEGANG_KENMERK}'.); wacht op klant.account.connectGmail({'*****'}); const berichten = wacht op klant.berichtgeving.getAllMessages();

Beveiliging

Verbeter de gegevensbescherming omdat Hosted Auth van Unipile gevoelige referenties beheert en zo de beveiligingslast op uw systeem vermindert.

Integratie

Geniet van naadloze integratie met verschillende e-mailproviders dankzij de universele compatibiliteit van Unipile, ongeacht domein of service.

Onderhoud

Verminder de lopende onderhoudsinspanningen omdat Hosted Auth van Unipile zich automatisch aanpast aan wijzigingen of updates van providers.

Efficiëntie

Versnel ontwikkeling met Unipile's Hosted Auth, die met één klik de complexe setup van traditionele OAuth flows omzeilt.

Bruikbaarheid

Zorg voor een gebruiksvriendelijke authenticatie-ervaring met een enkele link, zodat gebruikers niet meerdere omleidingsstappen hoeven te doorlopen.

Optimaliseer uw e-mailfunctieset met Google OAuth-integratie

Ontdek de uitgebreide functieset van Unipile

Google OAuth instellen voor Unipile

1. Overzicht van Google's nieuwe OAuth-verificatieproces

Google heeft een OAuth-verificatieproces, waarbij applicaties van derden een aanvraag moeten indienen bij Google om hun gebruik van Google-gebruikersgegevens te verifiëren. Je moet het app-verificatieproces van Google, de witte lijst van applicaties en/of een beveiligingsbeoordeling ondergaan.

Hoewel we geen experts zijn in het bouwen en configureren van Google Projects, proberen we u te helpen op basis van onze ervaring met het ondersteunen van andere Unipile-klanten bij het verificatieproces.

Voel je vrij om contact met ons op te nemen voor begeleiding bij het navigeren door het steeds veranderende terrein van Google's vereisten en om te zorgen voor een naadloze integratie van Google API's in je applicatie via Unipile.

Om te beginnen met uw ontwikkeling, moet u de eerste fase voltooien, die bestaat uit "Een Google Developers Console-account en project maken". Zodra uw ontwikkeling is voltooid, kunt u doorgaan naar de tweede fase: "Uw demonstratievideo genereren". Daarna kunt u doorgaan naar "Whitelisting & Security Review for Restricted Scopes".

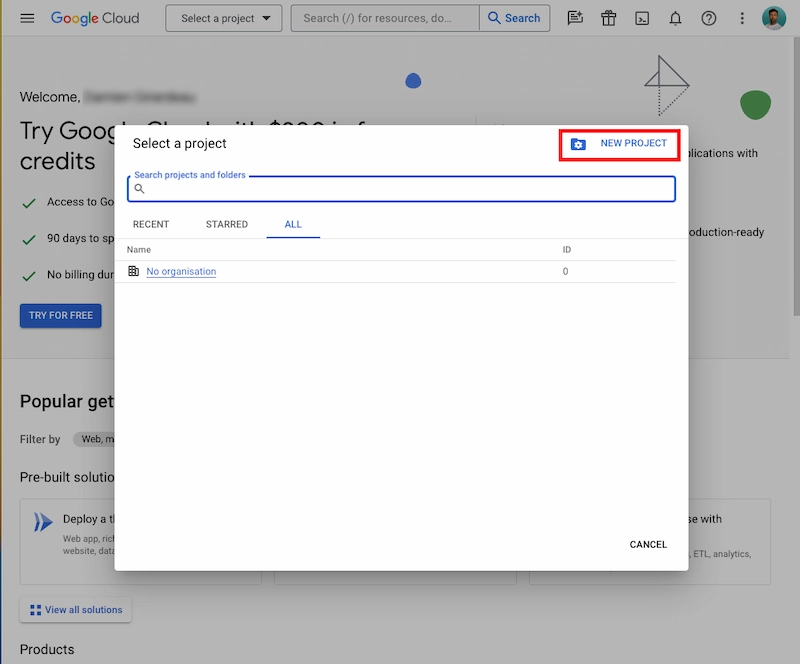

2. Maak een Google Developers Console-account en project aan

Meld je aan op de Google Ontwikkelaars Console en maak een nieuw project aan of gebruik een bestaand Google-project.

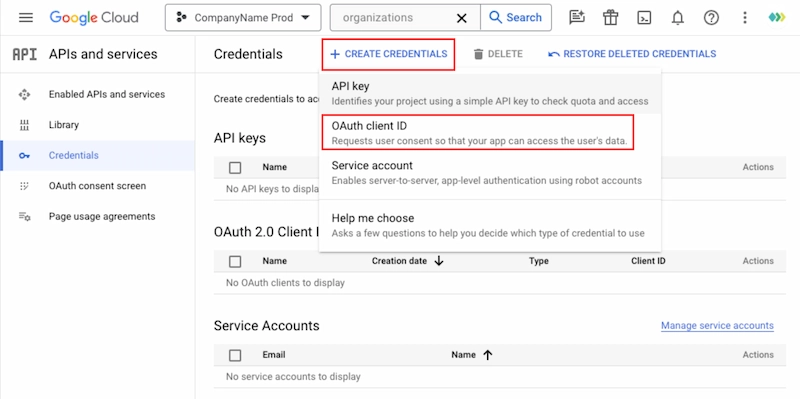

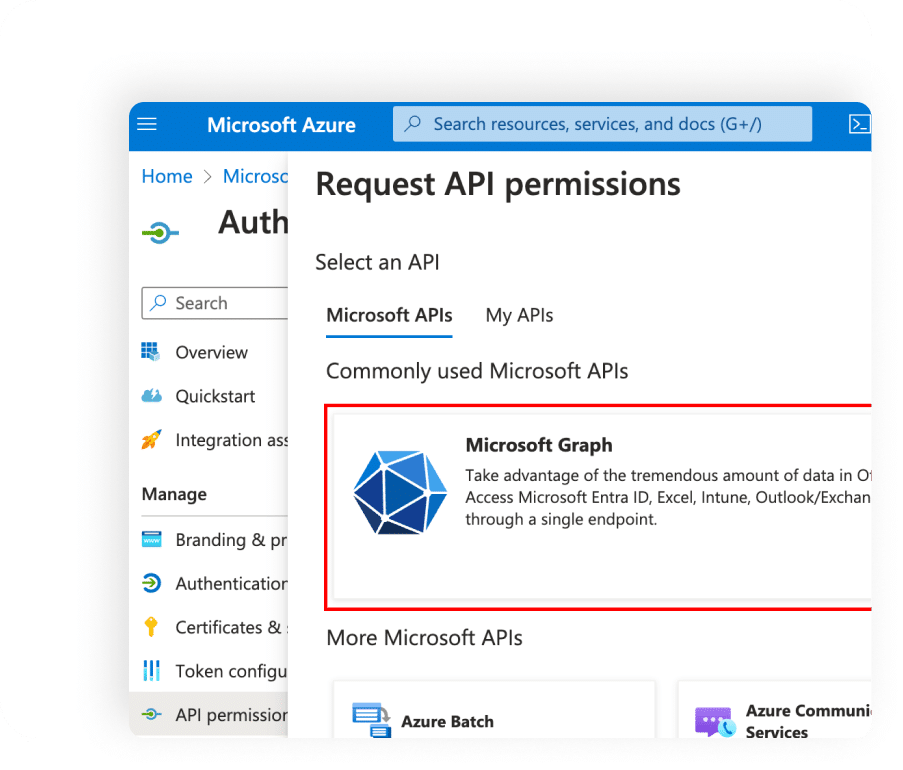

3. Navigatiemenu - API's & Services - 'Credentials'

Navigeer naar het gedeelte 'Credentials' in de Google Developers Console.

Maak 'OAuth Client ID'-referenties aan om toegang te krijgen tot je ingeschakelde API's:

Type toepassing: Webtoepassing

Naam: Je interne naam

Voeg 2 geautoriseerde redirect URI's toe:

https://{{YOUR_DSN}}/api/v1/hosted/google_auth_request_callback (je kunt je DSN vinden rechtsboven in Unipile Dashboard, voorbeeld https://api1.unipile.com:13211/api/v1/hosted/google_auth_request_callback

https://{{JOUW_DSN minder poort}}/api/v1/hosted/google_auth_request_callback/port{{JOUW_DSN minder domein}} (u vindt uw DSN rechtsboven in het Unipile Dashboard, bijvoorbeeld https://api1.unipile.com/api/v1/hosted/google_auth_request_callback/port13211

Klik op "CREATE

Client-ID en Client-geheim toevoegen aan Unipile Dashboard > Instellingen > Google OAuth

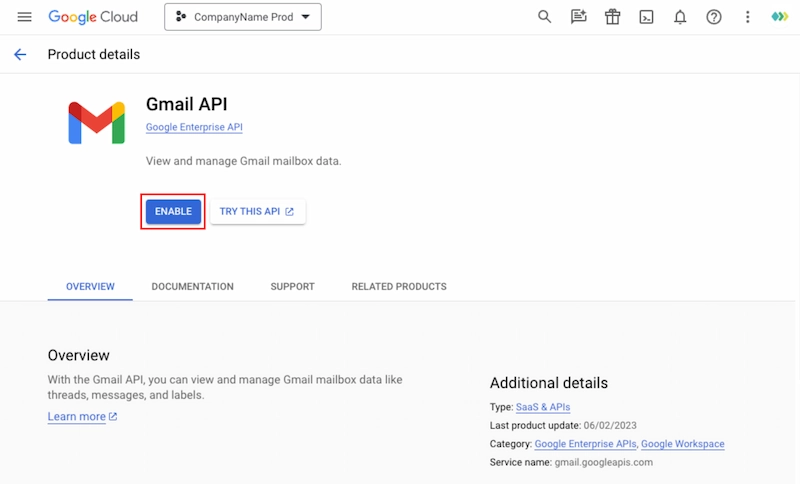

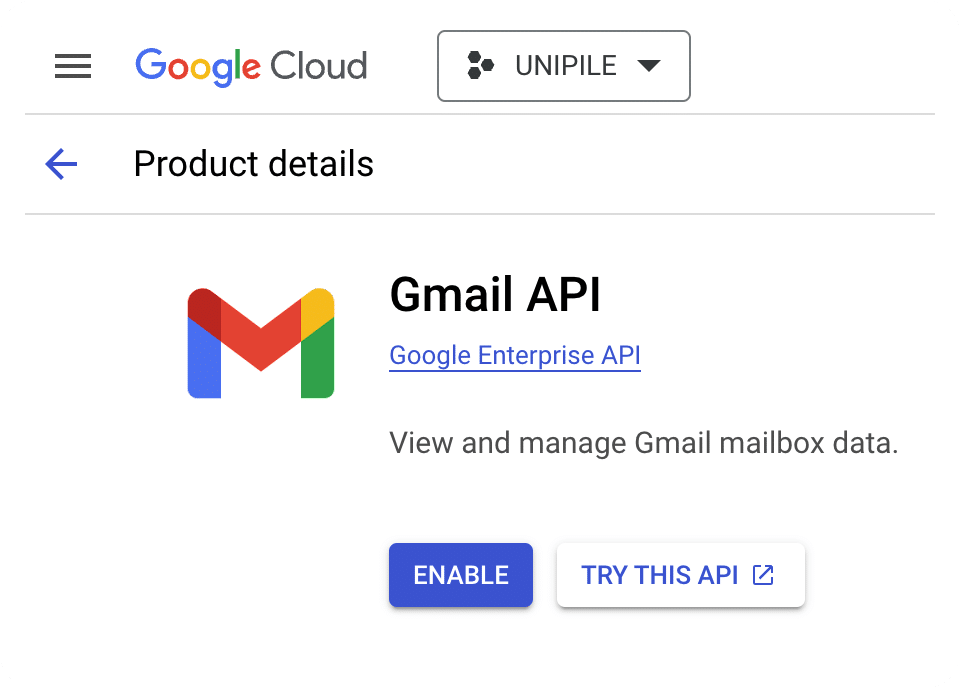

4. Navigatiemenu - API's en services - Bibliotheek

Ga naar de sectie 'Bibliotheek' in de Google Developers Console.

Vereiste API-bibliotheken inschakelen:

Zoek naar alle API-bibliotheken die je applicatie nodig heeft en schakel deze in: Gmail API

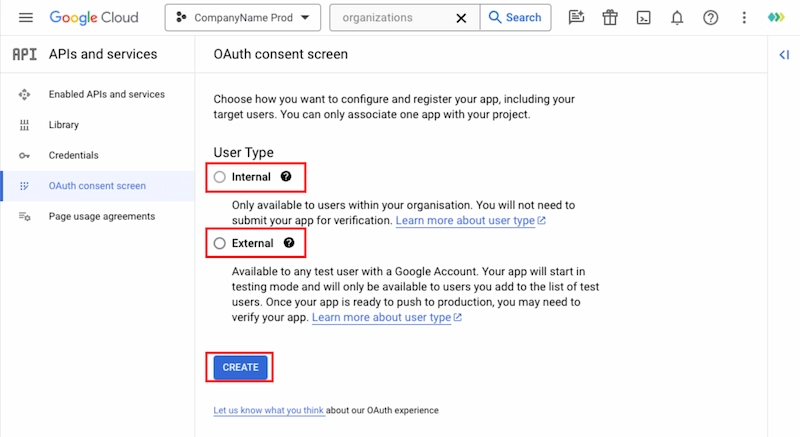

6. Navigatiemenu - API's & Services - OAuth Toestemmingsscherm

Tijdens de implementatie kun je je Google Project in verschillende toestanden houden:

Gebruikerstype' als 'Intern': In deze modus is je app beperkt tot Google Workspace-gebruikers binnen je organisatie.

Gebruikerstype' als 'Extern' & 'Publicatiestatus' als 'In test':

Opmerking: Als je 'In Test' bent, moet je testgebruikers toevoegen. Tokens verlopen na 7 dagen en gebruikers moeten zich opnieuw aanmelden.

Klik hier voor meer informatie over Publicatiestatus.

Voor meer informatie over gebruikerstypes, klik hier.

Zorg ervoor dat je het juiste gebruikerstype en de juiste publicatiestatus selecteert op basis van de test- en implementatiefase van je project.

5. Navigatiemenu - API's en services - Ingeschakelde APIS en services

Ga naar het gedeelte 'Ingeschakelde APIS en services' in de Google Developers Console.

Schakel API's in: Bekijk en controleer de volledige lijst met API's die u hebt ingeschakeld binnen uw Google Project.

Het Dashboard geeft een overzicht van alle ingeschakelde API's, zodat je de status van de geselecteerde API's voor je project kunt bevestigen. Gebruik dit gedeelte om ervoor te zorgen dat de benodigde API's zijn ingeschakeld voor een naadloze integratie met je applicatie.

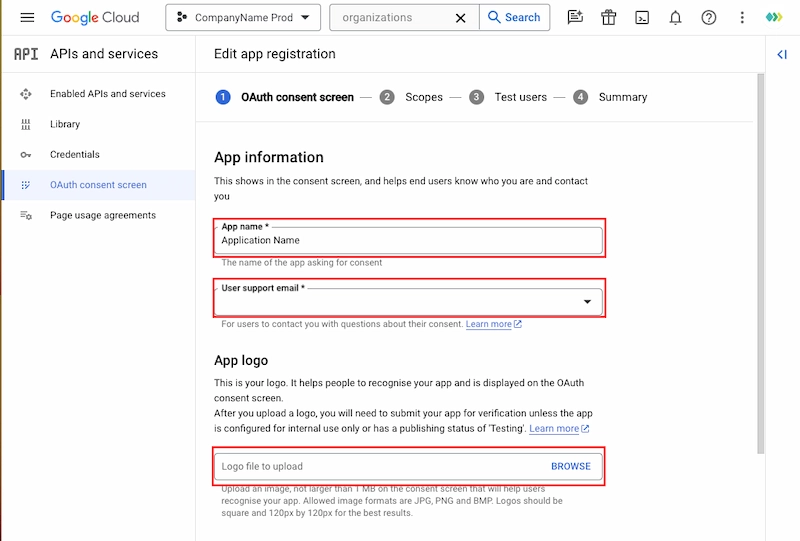

7. OAuth Toestemmingsscherm Sectie - App Informatie

Zorg ervoor dat de volgende informatie wordt verstrekt:

Voer uw applicatienaam in: Geef uw applicatienaam op.

E-mail voor gebruikersondersteuning: Neem een e-mailadres op waar gebruikers terecht kunnen met vragen over hun toestemming. Gebruik bij voorkeur een alias of een distributielijst waarin de relevante partijen zijn opgenomen.

Uw app-logo toevoegen: Upload het logo van je applicatie voor visuele identificatie.

Het invullen van deze informatie in het OAuth toestemmingsschermgedeelte is essentieel voor gebruikers om je applicatie te begrijpen en te vertrouwen tijdens het toestemmingsproces. Voeg nauwkeurige details en merkelementen toe voor een soepele gebruikerservaring.

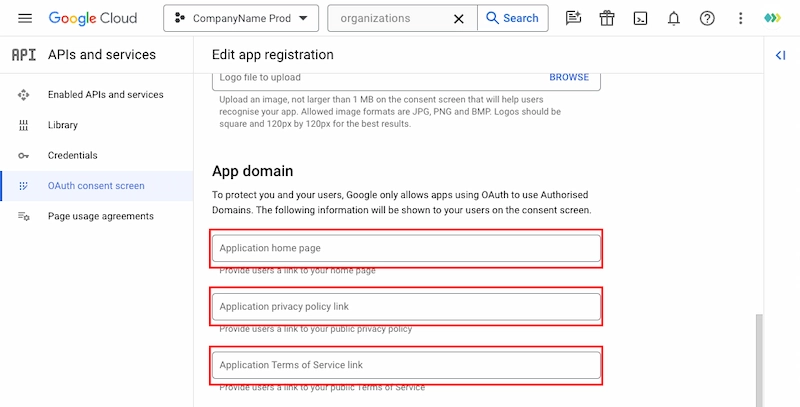

8. OAuth toestemmingsscherm sectie - App Domain

Geef de volgende informatie op in de sectie App Domain:

URL startpagina toepassing: Voeg de URL voor de startpagina van uw applicatie toe.

Zorg ervoor dat het een echte homepage is en niet alleen een 'login'-pagina.

Koppeling naar privacybeleid van toepassing: Neem een link op naar het privacybeleid van je applicatie.

Belangrijk: zorg ervoor dat je juridische team het privacybeleid nakijkt om te voldoen aan Specifieke eisen van Googlemet name uit het gedeelte 'Beperkt gebruik' van het verstrekte document.

Servicevoorwaardenlink voor applicatie: Een koppeling naar de Servicevoorwaarden van je applicatie toevoegen.

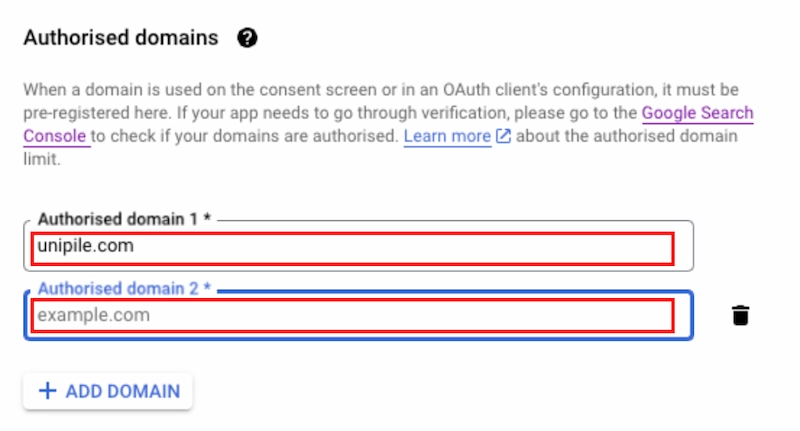

9. Schermdeel OAuth-toestemming - Geautoriseerde domeinen

Volg deze stappen om geautoriseerde domeinen toe te voegen:

- Voeg het gebruikte app-domein toe aan je Google Project. Zorg ervoor dat uw domein het productieniveau is en niet het dev/staging domein.

- Domein unipile.com toevoegen

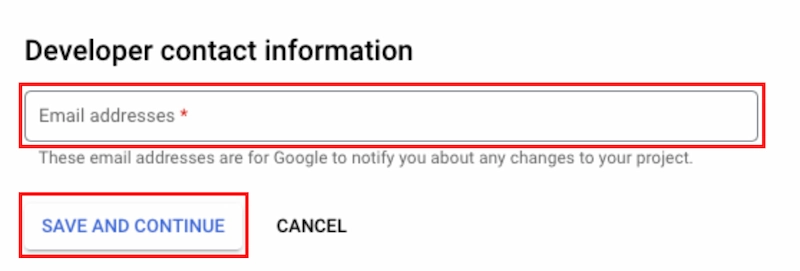

10. Schermonderdeel OAuth-toestemming - Contactgegevens ontwikkelaar

- Voer een e-mailadres in:

- Geef een e-mailadres op voor contactinformatie over de ontwikkelaar.

- Belangrijk: Dit moet een distributielijst e-mailadres zijn, zodat alle relevante partijen Google Verification-gerelateerde e-mails en meldingen over wijzigingen in uw project ontvangen. Houd deze distributielijst up-to-date als teamleden komen en gaan.

- Controle na verificatie:

- Houd het Google-project na indiening ter controle nauwlettend in de gaten op eventuele actiepunten van Google.

- Opmerking: Google stuurt e-mails naar dit adres, maar deze kunnen in spammappen terechtkomen of door servers worden geblokkeerd. Controleer regelmatig op updates om te voorkomen dat u belangrijke berichten mist.

Zorg ervoor dat u een e-mailadres opgeeft dat actief wordt bewaakt en regelmatig wordt gecontroleerd om op de hoogte te blijven van de status van uw Google-project en eventuele vereiste acties na verificatie.

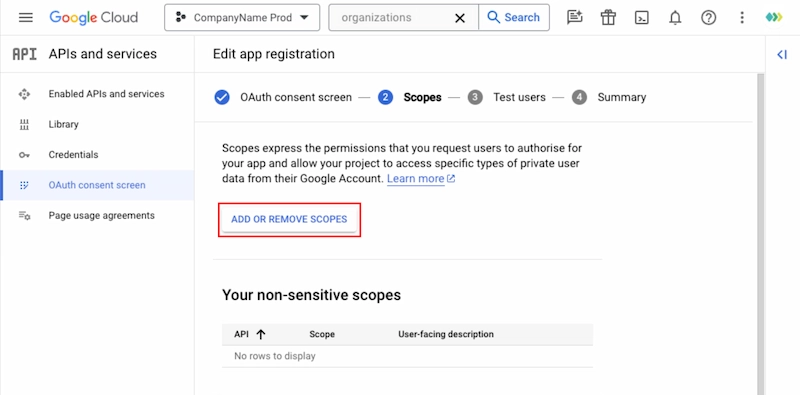

11. Sectie Scopes

- Klik op de knop 'SCOPE TOEVOEGEN OF VERWIJDEREN' om het menu te openen.

- Voeg de volgende scopes toe (vernieuw de pagina als ze niet in de lijst verschijnen) :

./auth/gmail.send

./auth/gmail.labels

./auth/gmail.alleen-lezen

./auth/gmail.modify (niet nodig als je geen e-mail wilt verplaatsen of verwijderen. Je moet Google laten zien dat je het echt gebruikt. Informeer ons om het handmatig van uw Unipile-account te verwijderen) -

12. Genereer je demonstratievideo

Je mag pas verder gaan met deze stap als je integratie volledig is voltooid en operationeel is in productie.

Maak en host een demonstratievideo die voldoet aan de voorwaarden van Google. Om je app bij Google te valideren, moet je ook een video indienen waarin de functionaliteit van je app wordt getoond. Deze video moet worden geüpload als een 'Unlisted' YouTube-video voor verificatiedoeleinden en er is slechts één videolink toegestaan.

Voordat je de video maakt

- Uw app en OAuth-stroom worden in het Engels weergegeven, zoals aangegeven in de documentatie van Google onder "Apps requesting sensitive scopes" en "Apps requesting restricted scopes".

- De demonstratie wordt uitgevoerd in een domein op productieniveau.

- Navigeer in je Google Project instellingen naar Navigatiemenu -> API's & Services -> OAuth Toestemmingsscherm en bevestig het volgende:

- Publicatiestatus is ingesteld op "In productie".

- Gebruikerstype wordt aangeduid als "Extern".

- Geef de startpagina van je applicatie weer met de volledige URL en benadruk de productiestatus.

- Illustreren hoe een Google-klant zijn account kan koppelen met de nadruk op het gebruik van de officiële aanmeldknop van Google.

- Markeer tijdens de verificatiestroom, wanneer het OAuth-processcherm wordt weergegeven, de URL en sleep deze naar de overkant om de CLIENT ID in de URL weer te geven.

- Laat achtereenvolgens elke set scopes zien die wordt aangevraagd, door ze aan te passen aan je specifieke gebruikssituatie.

- Demonstreer bidirectionele functionaliteit door synchronisatie tussen jouw applicatie en Gmail te laten zien. Gebruik aparte tabbladen om te schakelen tussen jouw applicatie en elk relevant onderdeel van Gmail. Bijvoorbeeld, een e-mail verzenden via je applicatie, illustreren hoe wijzigingen worden gesynchroniseerd in Verzonden mail lijst op Gmail, en op de andere manier de ontvangst van een inkomende e-mail binnen je app weergeven.

Als je deze richtlijnen volgt, zal je demonstratievideo het authenticatieproces en de functionele mogelijkheden van je applicatie in sync met Google-services effectief overbrengen.

Nadat je je videodemo hebt gemaakt en hebt gecontroleerd of deze aan alle criteria voldoet, kun je de YouTube-video URL met ons delen. Wij kunnen je helpen bij het beoordelingsproces of je kunt je app direct ter verificatie indienen.

Let op de volgende stappen:

- Voeg de uiteindelijke video toe aan je Google Project als een 'unlisted' YouTube-videolink.

- Stuur de URL van de YouTube-video ter controle naar uw Customer Success Manager.

- Ga na de beoordeling verder met het indienen van de app-verificatie.

Houd er rekening mee dat de duur van het verificatieproces kan variëren. Na indiening kan het 2 tot 8 weken duren, afhankelijk van de indieningswachtrij van Google en het aantal herstelrondes dat zij nodig achten. Blijf op de hoogte en coördineer met ons tijdens het verificatieproces.

13. Whitelisting en beveiligingscontrole voor beperkte scopes

Als je applicatie beperkte scopes gebruikt, zijn er extra stappen nodig. Hier volgt een kort overzicht van wat u moet verwachten:

Google Beveiligingsbeoordeling

Om de veiligheid van gebruikersgegevens te garanderen, moeten apps die toegang vragen tot Google-gebruikersgegevens met een beperkte reikwijdte een beveiligingsbeoordeling ondergaan. Deze beoordeling is cruciaal om te controleren of alle apps die toegang hebben tot Google-gebruikersgegevens veilig met gegevens kunnen omgaan en gebruikersgegevens op verzoek kunnen verwijderen. Het gedetailleerde beoordelingsproces wordt beschreven op de CASA-site (Cloud Application Security Assessment).

Google categoriseert je app als Tier 2 of Tier 3

Niveau 2 (zelf gescand - laboratorium geverifieerd) >> Meest voorkomend

Optie: gratis OF betaald (derde partij)

CASA Niveau 2 Proces

Niveau 3 (laboratorium gescand - laboratorium geverifieerd)

Betaald - Moet worden ingevuld door een externe beoordelaar

Na ontvangst van uw Tier-classificatie geeft Google instructies en tools voor het voltooien van de beoordeling. Raadpleeg de koppeling voor informatie over de Google-beveiligingsbeoordeling en scroll naar beneden naar de Veelgestelde vragen over de beveiligingsbeoordeling voor meer gedetailleerde informatie. Zorg ervoor dat u voldoet aan dit proces om aan te tonen dat uw app veilig kan omgaan met gebruikersgegevens wanneer u beperkte scopes gebruikt.

Informatie over het Google-beveiligingsonderzoek

Jaarlijkse herbeoordeling van beveiliging voor apps met beperkte reikwijdte

Apps die toegang hebben tot beperkte scopes moeten een jaarlijks herverificatieproces ondergaan voor naleving en elke 12 maanden een beveiligingsbeoordeling voltooien om toegang te houden tot geverifieerde beperkte scopes. Dit proces zorgt ervoor dat de beveiligingsnormen voortdurend worden nageleefd en dat gebruikersgegevens worden beschermd.

Als je op een bepaald moment een nieuwe beperkte reikwijdte introduceert die nog niet eerder is beoordeeld en goedgekeurd, moet je app op dat moment mogelijk opnieuw worden beoordeeld.

Het Google reviewteam neemt via e-mail contact op wanneer het tijd is om uw app opnieuw te certificeren. Het is cruciaal om de informatie over uw Projecteigenaar en Projecteditor up-to-date te houden in uw Cloud Console. Dit zorgt ervoor dat de juiste leden van uw team meldingen ontvangen over deze jaarlijkse handhaving, zodat u tijdig en soepel kunt voldoen aan de vereisten voor herbeoordeling. Blijf waakzaam en reageer direct op communicatie van Google om de beveiliging en compliance van je app te handhaven. Bekijk de FAQ van Google voor meer informatie.

Whitelisting-optie

Als je de voorkeur geeft aan een alternatief voor de standaard verificatie- en beveiligingsbeoordelingsprocessen, heb je de mogelijkheid om je aanvraag te laten whitelisten. Hiermee kunt u de gebruikelijke procedures omzeilen, maar het is belangrijk op te merken dat deze optie alleen van toepassing is als uw toepassing aan zeer specifieke criteria voldoet. Hoewel de meeste use cases niet aan deze criteria voldoen, hebben we de vereisten hieronder uiteengezet zodat u kunt beoordelen of whitelisting geschikt zou kunnen zijn voor uw toepassing.

Vereisten:

De meeste klanten gebruiken Google Workspace:

De meerderheid van je klanten zou Google Workspace (voorheen GSuite) accounts moeten gebruiken, d.w.z. e-mailadressen hebben met de indeling @company.com.

Whitelisting vereist actie van de beheerders van eindgebruikers om toegang te verlenen. Je moet de beheerders van je gebruikers je Google projet Client ID geven. Ze moeten hun Console: https://admin.google.com/ac/owl/list?tab=configuredApps openen en je client_id toestaan.

Beperkt persoonlijk gebruik van Gmail-account:

Minder dan 100 persoonlijke Gmail-accounts (@gmail.com-adressen) moeten zich kunnen verifiëren in deze stroom.

Niet-gevalideerde projecten hebben een limiet van 100 (lifetime) gebruikers per project. Wanneer Google Workspace-accounts in de witte lijst zijn opgenomen, tellen ze niet mee voor deze limiet. Persoonlijke Gmail-accounts tellen echter altijd mee voor deze limiet.

Gratis testgebruikers en whitelisting:

Gratis proefgebruikers moeten hun Workspace e-mailadres gebruiken en de applicatie whitelisten.

Houd er rekening mee dat whitelisting een workaround-oplossing is en mogelijk niet geschikt is voor alle use cases. Evalueer deze vereisten zorgvuldig om te bepalen of uw toepassing voldoet aan de criteria voor whitelisting. Zo ja, neem dan de nodige stappen om aan deze vereisten te voldoen en onderzoek deze alternatieve aanpak.

E-mailfuncties

Account verbinding

Hosted Auth: White label e-mail auth

Aangepaste auth: Gebruiker verbinden met referenties

Gmail of Microsoft OAuth: Gebruik het OAuth-scherm van uw app

Verzenden/Ontvangen

Stuur een e-mail

Een e-mail beantwoorden

Lijst e-mails

Organiseer

E-mail verwijderen

E-mail verplaatsen

Lijst Mappen

Map krijgen

Webhooks

Nieuwe e-mail

Openen en klikken traceren

Verder verkennen met Microsoft OAuth in Unipile

Microsoft OAuth

Om Microsoft-accounts te integreren met Unipile via OAuth, moet je in eerste instantie je applicatie instellen binnen Azure Active Directory (AAD). Hierna moet je de instellingen in Unipile aanpassen om je AAD app ID te herkennen. Mocht je problemen ondervinden tijdens het Azure AD registratieproces, neem dan contact met ons op voor begeleiding en ondersteuning!

FAQs

Wat is Google OAuth 2.0 en waarom is het belangrijk voor e-mailintegratie?

Google OAuth 2.0 is een modern verificatieprotocol waarmee applicaties veilig toegang kunnen krijgen tot gebruikersgegevens op de servers van Google zonder dat ze het wachtwoord van de gebruiker nodig hebben. Het is cruciaal voor e-mailintegratie omdat het zorgt voor een veilige en betrouwbare gebruikersverificatie, wat de veiligheid van de app en het vertrouwen van de gebruiker vergroot.

Hoe gebruikt Unipile Google OAuth 2.0 voor naadloze e-mailintegratie?

Unipile maakt gebruik van Google OAuth 2.0 om gebruikers te verifiëren en de benodigde machtigingen te verkrijgen om toegang te krijgen tot hun e-mailgegevens. Dit proces omvat automatische detectie van providers en vereenvoudigd beheer van OAuth-credentials, waardoor de complexiteit van de integratie en de ontwikkelingstijd aanzienlijk worden verminderd.

Wat zijn de voordelen van het gebruik van Hosted Auth van Unipile voor het integreren van e-maildiensten?

Hosted Auth van Unipile biedt een wrijvingsloos integratieproces, dat veiligheid en aanpasbaarheid garandeert en tegelijkertijd de efficiëntie van ontwikkelaars en gebruikers verbetert. Het vereenvoudigt het authenticatieproces, beheert gevoelige referenties en ondersteunt naadloze integratie tussen verschillende e-mailproviders.

Hoe werken toegangstokens en verversingstokens in Google OAuth 2.0?

In Google OAuth 2.0 verlenen toegangstokens tijdelijke toestemming voor toegang tot gebruikersspecifieke bronnen, terwijl verversingstokens de vernieuwing van deze toegangstokens mogelijk maken zonder dat de gebruiker zich opnieuw hoeft te authenticeren. Dit mechanisme zorgt voor continue toegang tot de gegevens van de gebruiker met een minimale onderbreking.

Kan Unipile real-time updates verwerken in mijn applicatie?

Ja, Unipile kan webhookmeldingen integreren om realtime updates aan je applicatie te leveren. Deze webhooks waarschuwen de app automatisch wanneer zich specifieke gebeurtenissen voordoen, zoals het ontvangen van nieuwe e-mails, waardoor de app synchroon blijft met de e-mailactiviteiten van de gebruiker en een schaalbare en responsieve integratie wordt gegarandeerd.

Dit vind je misschien ook leuk

Agenda Sync API voor SaaS: Real-Time Google & Outlook Integratie

Voor CRM, ATS, outreach-platforms en AI-gestuurde software is een betrouwbare agenda-API niet langer een nice-to-have. Het is nu een essentiële bouwsteen voor productiviteit, het boeken van workflows, follow-ups, geautomatiseerde sequenties en teamcoördinatie. Toch is het implementeren van agendasynchronisatie een...

De complete gids voor ontwikkelaars van agenda-API-integratie

Moderne software draait op verbindingen, tussen mensen, systemen en de tijd zelf. In het hart van deze connectiviteit ligt de Calendar API, een essentieel onderdeel waarmee apps naadloos kalendergebeurtenissen kunnen lezen, creëren en synchroniseren. Of je nu een CRM, rekruteringsplatform of productiviteits...

E-mail API: Complete Gids voor Ontwikkelaars (2026)

Het E-mail API-Landschap Drie providers dekken ruw geschat 95% van professionele e-mail wereldwijd: Gmail (en Google Workspace), Microsoft Outlook / Microsoft 365, en de universele IMAP / SMTP-protocollen voor al het andere. Begrijpen wat elk van hen biedt, en hoe ze verschillen, is de eerste...

Word lid van de Slack-gemeenschap

Word lid van de Slack-gemeenschap