Haciendo hincapié en el papel fundamental de la autenticación de usuarios en las aplicaciones modernas, presenta Google OAuth 2.0 como una solución segura y fiable para integrar el correo electrónico en su aplicación.

Comprender Google OAuth 2.0

Google OAuth 2.0 es un protocolo de autenticación avanzado que aborda las limitaciones de la autenticación tradicional con nombre de usuario y contraseña. Permite a las aplicaciones acceder a los datos de los usuarios almacenados en los servidores de Google de forma segura, sin necesidad de que los usuarios compartan sus contraseñas.

Los tokens de acceso y actualización son componentes clave de Google OAuth 2.0. Los tokens de acceso proporcionan autorización temporal para que las aplicaciones accedan a recursos de usuario específicos, mientras que los tokens de actualización permiten la renovación de los tokens de acceso sin necesidad de que los usuarios vuelvan a introducir sus credenciales. Comprender estos tokens es crucial para crear sistemas de autenticación seguros dentro de las aplicaciones.

Autenticación de cuentas de Google para la integración del correo electrónico en el software

Aprende el proceso de autenticación de cuentas de Google para integrar perfectamente la funcionalidad de correo electrónico en tu aplicación.

Configuración de credenciales OAuth

- Acceso a la Consola API de Google: Pasos para navegar y configurar tu proyecto en Google API Console.

- Habilitación de API: Orientaciones para permitir la API de Gmailpara integrar la funcionalidad del correo electrónico en su proyecto.

- Creación de credenciales de autorización: Instrucciones detalladas para crear las credenciales de autorización necesarias.

Comprender los tokens de acceso

Fichas de acceso sirven como identificadores únicos que conceden acceso a los datos y funcionalidades del usuario a través de varias API de Google. Estos tokens son versátiles, capaces de proporcionar diversos grados de acceso a múltiples API. El alcance de los tokens de acceso viene determinado por los permisos que se les conceden, lo que garantiza un acceso restringido a recursos y operaciones específicos en función de los alcances autorizados.

Gestión de ámbitos

Visores dictan el alcance de los datos y las funcionalidades a los que puede acceder el token de acceso de un usuario. Al iniciar sesión con su cuenta de Google, se pide a los usuarios que den su consentimiento a los ámbitos solicitados por su aplicación. Si se conceden los permisos, el servidor de autorización de Google emite un token de acceso a tu aplicación, especificando los ámbitos que abarca. Este proceso de consentimiento permite a los usuarios controlar el nivel de acceso concedido a sus datos, garantizando la privacidad y la seguridad.

Solicitudes API y gestión de tokens de actualización

Al adquirir un token de acceso, tu aplicación obtiene la capacidad de enviar solicitudes HTTP a las API de Google relevantes, normalmente transmitidas en el encabezado de solicitud HTTP como token portador, tal y como recomienda Google. Sin embargo, los tokens de acceso tienen una vida útil limitada, por lo que es necesario utilizar tokens de actualización para ampliar el acceso una vez caducado el token inicial. Los tokens de actualización deben almacenarse de forma segura para un uso prolongado y pueden utilizarse para obtener nuevos tokens de acceso cuando sea necesario. En la sección siguiente, profundizaremos en los diversos flujos de autenticación OAuth admitidos por las API de Google.

Integración de Unipile en Google sin esfuerzo

Unipile simplifica el proceso de integración con Gmail. Con Unipile, puede establecer rápidamente una integración completa de correo electrónico, reduciendo significativamente el tiempo de desarrollo en comparación con las integraciones directas con las API de Google.

Principales ventajas de elegir Unipile's Hosted Auth para la integración del correo electrónico

Hosted Auth de Unipile ofrece una experiencia de integración de correo electrónico sin fricciones, segura y adaptable, mejorando la eficiencia tanto del desarrollador como del usuario.

One Link Hosted Auth vs. Flujo OAuth completo

Hosted Auth con Unipile agiliza la integración del correo electrónico automatizando la detección y autenticación de proveedores, lo que reduce significativamente la complejidad del desarrollo y ahorra tiempo. Este moderno enfoque no solo simplifica la configuración inicial, sino que también garantiza la fiabilidad y seguridad continuas de la conexión, liberando a los desarrolladores para que se centren en crear una mejor experiencia de usuario en lugar de gestionar las complejidades del backend.

import { UnipileClient } from "unipile-node-sdk"; const client = new UnipileClient('https://{YOUR_DSN}', '{YOUR_ACCESS_TOKEN}'); await client.account.connectGmail({'*****'}); const messages = await client.messaging.getAllMessages();

Seguridad

Mejore la protección de datos, ya que Hosted Auth de Unipile gestiona las credenciales confidenciales, reduciendo la carga de seguridad de su sistema.

Integración

Disfrute de una integración perfecta con varios proveedores de correo electrónico gracias a la compatibilidad universal de Unipile, independientemente del dominio o servicio.

Mantenimiento

Reduzca los esfuerzos de mantenimiento continuo, ya que Hosted Auth de Unipile se adapta automáticamente a los cambios o actualizaciones del proveedor.

Eficacia

Acelere el desarrollo con Unipile's one-click Hosted Auth, evitando la compleja configuración de los flujos OAuth tradicionales.

Usabilidad

Proporcione una experiencia de autenticación fácil de usar con un único enlace, evitando múltiples pasos de redirección para los usuarios.

Optimice su conjunto de funciones de correo electrónico con la integración de Google OAuth

Explore las principales funciones de Unipile

Configuración de Google OAuth para Unipile

1. Descripción general del nuevo proceso de verificación OAuth de Google

Google dispone de un proceso de verificación de OAuth, que obliga a las aplicaciones de terceros a enviar una solicitud a Google para verificar su uso de los datos de usuario de Google. Es necesario someterse al proceso de verificación de aplicaciones de Google, a una lista blanca de aplicaciones y/o a una evaluación de seguridad.

Aunque no somos expertos en la creación y configuración de Google Projects, nuestro objetivo es ayudarte basándonos en nuestra experiencia a la hora de ayudar a otros clientes de Unipile en el proceso de verificación.

No dudes en ponerte en contacto con nosotros para que te orientemos a la hora de navegar por el terreno siempre cambiante de los requisitos de Google y garantizar una integración perfecta de las API de Google en tu aplicación a través de Unipile.

Para comenzar su desarrollo, debe completar la fase inicial, que consiste en "Crear una cuenta y un proyecto de Google Developers Console". Una vez completado el desarrollo, puede pasar a la segunda fase: "Generar el vídeo de demostración". A continuación, puede pasar a la fase "Listas blancas y revisión de seguridad para ámbitos restringidos".

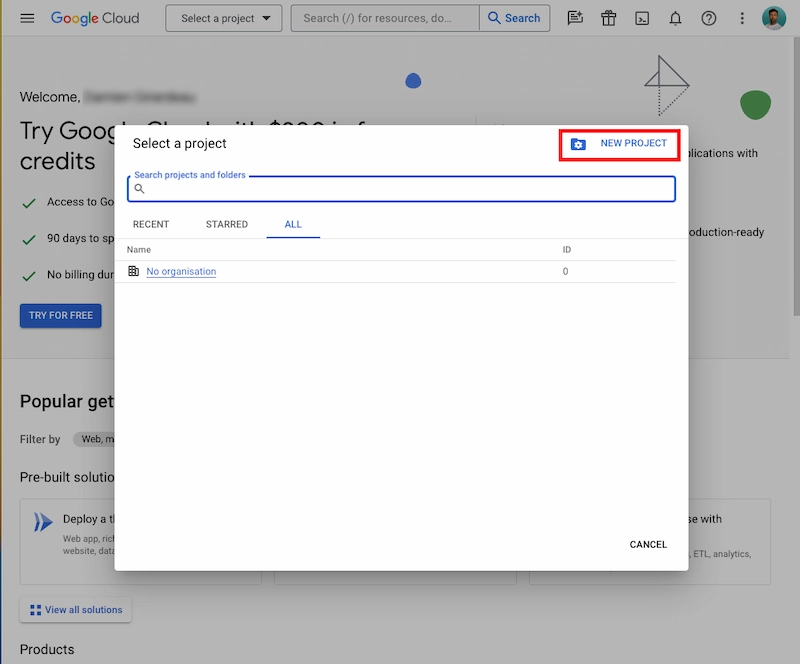

2. Crear cuenta y proyecto en Google Developers Console

Inscríbete en Consola de desarrolladores de Google y cree un nuevo proyecto o utilice un proyecto Google existente.

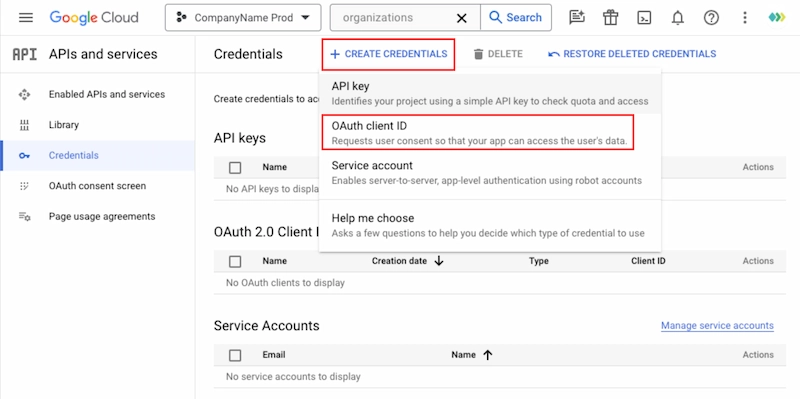

3. Menú de navegación - API y servicios - 'Credenciales'

Accede a la sección "Credenciales" de Google Developers Console.

Cree credenciales 'OAuth Client ID' para acceder a sus APIs habilitadas:

Tipo de aplicación: Aplicación web

Nombre: Su nombre interno

Añadir 2 URI de redirección autorizadas:

https://{{YOUR_DSN}}/api/v1/hosted/google_auth_request_callback (puede encontrar su DSN en la parte superior derecha de Cuadro de mandos de UnipileEjemplo https://api1.unipile.com:13211/api/v1/hosted/google_auth_request_callback

https://{{TU_DSN menos puerto}}/api/v1/hosted/google_auth_request_callback/port{{TU_DSN menos dominio}} (puede encontrar su DSN en la parte superior derecha del panel de control de Unipile, por ejemplo https://api1.unipile.com/api/v1/hosted/google_auth_request_callback/port13211

Haga clic en "CREAR".

Añadir ID de cliente y secreto de cliente a Unipile Dashboard > Settings > Google OAuth

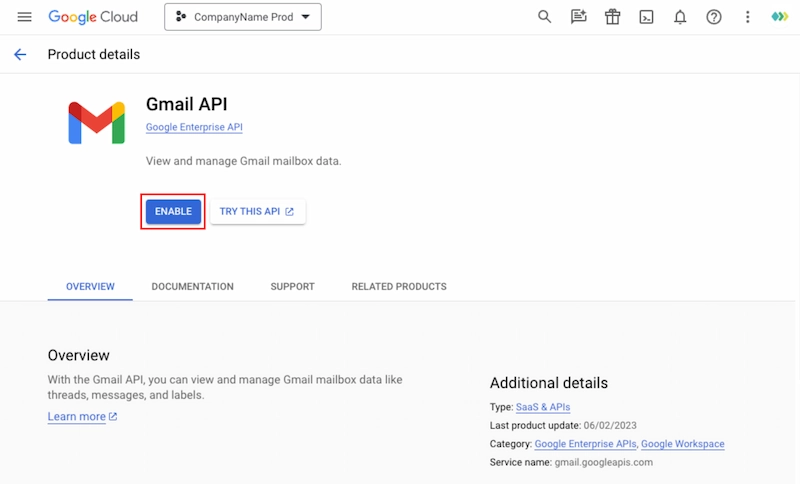

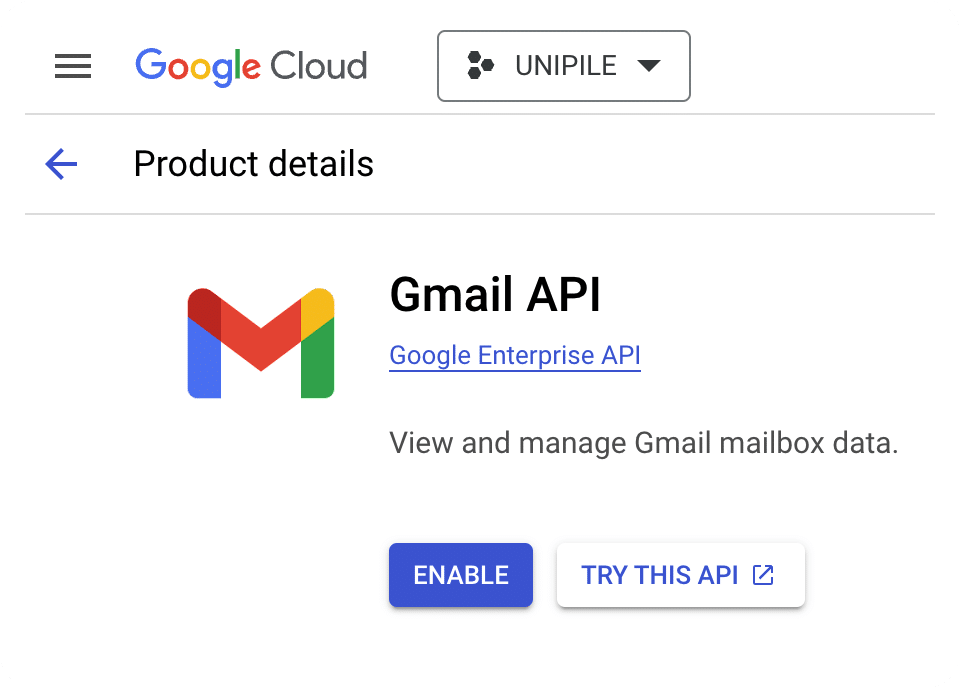

4. Menú de navegación - API y servicios - Biblioteca

Accede a la sección "Biblioteca" de Google Developers Console.

Activar Bibliotecas API requeridas:

Busque y active todas las Bibliotecas API que necesitará su aplicación: API de Gmail

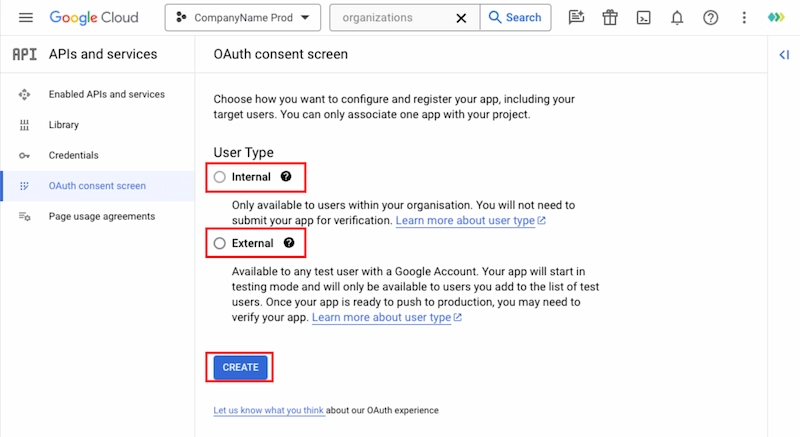

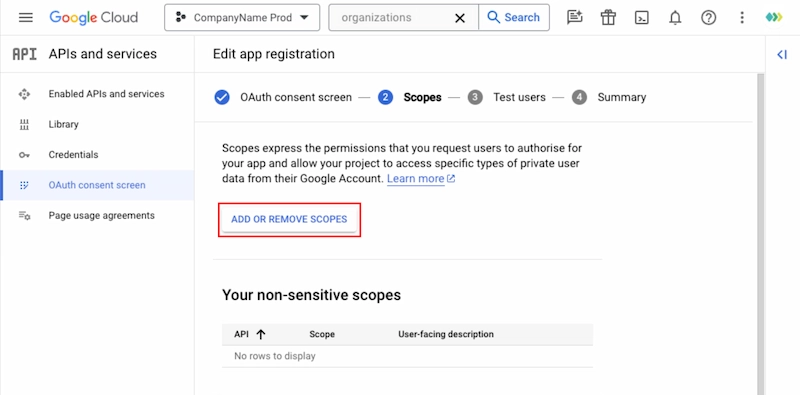

6. Menú de navegación - API y servicios - Pantalla de consentimiento OAuth

A lo largo de la implementación, puedes mantener tu Proyecto Google en diferentes estados:

Tipo de usuario" como "Interno": En este modo, tu aplicación se limita a los usuarios de Google Workspace dentro de tu organización.

Tipo de usuario" como "Externo" y "Estado de publicación" como "En pruebas":

Nota: Mientras esté "en pruebas", deberá añadir usuarios de prueba. Los tokens caducan en 7 días y requieren que los usuarios vuelvan a autenticarse.

Para más información sobre el Estado de la publicación, pulse aquí.

Para más detalles sobre los tipos de usuario, pulse aquí.

Asegúrese de seleccionar el tipo de usuario y el estado de publicación adecuados en función de la fase de prueba y despliegue de su proyecto.

5. Menú de navegación - API y servicios - APIS y servicios activados

Accede a la sección "APIS y servicios habilitados" de la consola de desarrolladores de Google.

Compruebe las API activadas: Revisa y verifica la lista completa de API que has habilitado en tu proyecto de Google.

El panel de control ofrece una visión general de todas las API habilitadas, lo que le permite confirmar el estado de las API seleccionadas para su proyecto. Utilice esta sección para asegurarse de que las API necesarias están habilitadas para una integración perfecta con su aplicación.

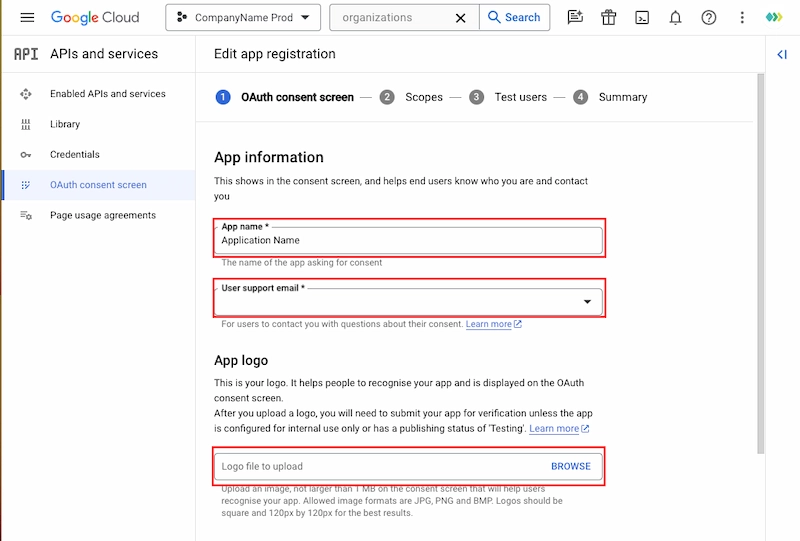

7. Sección de la pantalla de consentimiento OAuth - Información de la aplicación

Asegúrese de que se facilita la siguiente información:

Introduzca el nombre de su aplicación: Especifique el nombre de su aplicación.

Correo electrónico de asistencia al usuario: Incluya una dirección de correo electrónico a la que los usuarios puedan dirigirse si tienen preguntas sobre su consentimiento. Se recomienda utilizar un alias o una lista de distribución que incluya a las partes interesadas.

Añada el logotipo de su aplicación: Sube el logotipo de tu aplicación para identificarla visualmente.

Completar esta información en la sección de la pantalla de consentimiento de OAuth es esencial para que los usuarios entiendan y confíen en tu aplicación durante el proceso de consentimiento. Incluye detalles precisos y elementos de marca para que la experiencia del usuario sea fluida.

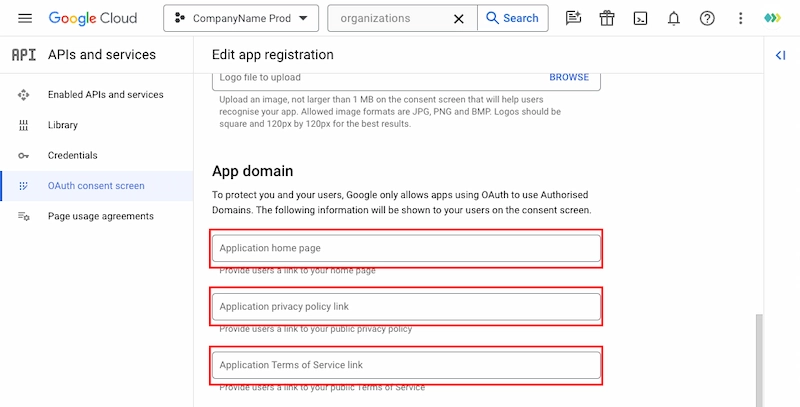

8. Sección de la pantalla de consentimiento OAuth - Dominio de la aplicación

Proporcione la siguiente información en la sección Dominio de la aplicación:

URL de la página de inicio de la aplicación: Añade la URL de la página de inicio de tu aplicación.

Asegúrese de que se trata de una verdadera página de inicio y no sólo de una página de "inicio de sesión".

Enlace a la política de privacidad de la aplicación: Incluya un enlace a la Política de privacidad de su aplicación.

Importante: Asegúrese de que su equipo jurídico revisa la Política de Privacidad para cumplir Requisitos específicos de Googleen particular de la sección "Uso limitado" del documento facilitado.

Enlace a las condiciones de servicio de la aplicación: Añade un enlace a las Condiciones de servicio de tu aplicación.

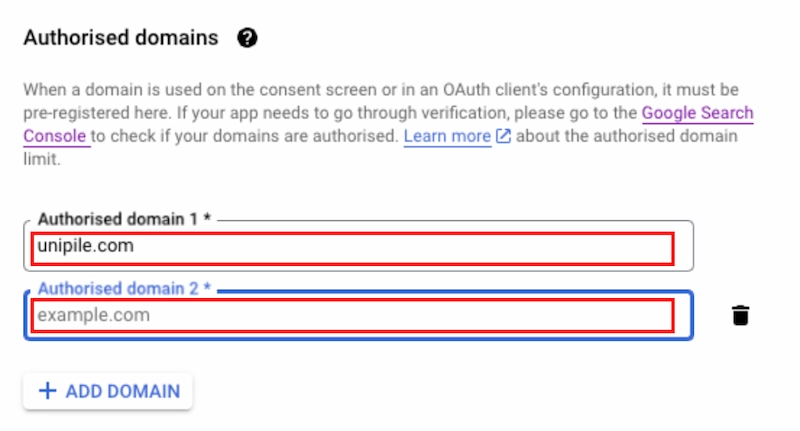

9. Sección de la pantalla de consentimiento OAuth - Dominios autorizados

Siga estos pasos para añadir dominios autorizados:

- Añade el dominio de tu aplicación utilizado en tu proyecto de Google. Asegúrate de que tu dominio es el de producción, no el de desarrollo/establecimiento.

- Añadir dominio unipile.es

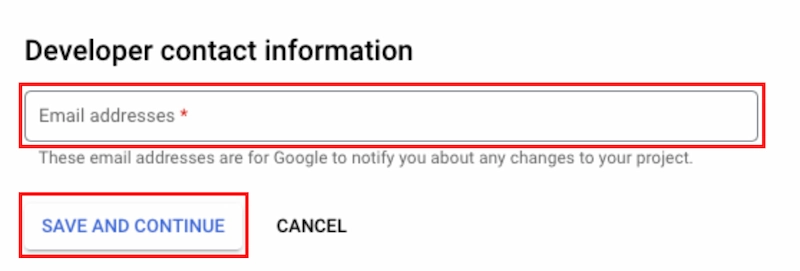

10. Sección de la pantalla de consentimiento OAuth - Información de contacto del desarrollador

- Introduzca una dirección de correo electrónico:

- Proporcione una dirección de correo electrónico para la información de contacto del promotor.

- Importante: esta debe ser una dirección de correo electrónico de la lista de distribución, para garantizar que todas las partes relevantes reciban correos electrónicos relacionados con la verificación de Google y notificaciones sobre cualquier cambio en el proyecto. Mantén esta lista de distribución actualizada a medida que los miembros del equipo entren y salgan.

- Control posterior a la verificación:

- Después de la presentación para la verificación, supervise de cerca el proyecto de Google para cualquier elemento de acción de Google.

- Nota: Google envía correos electrónicos a esta dirección, pero pueden acabar en carpetas de spam o ser bloqueados por los servidores. Comprueba regularmente si hay actualizaciones para evitar perderte comunicaciones importantes.

Asegúrese de introducir una dirección de correo electrónico de seguimiento activo y comprobada con regularidad para mantenerse informado sobre el estado de su proyecto de Google y cualquier acción necesaria posterior a la verificación.

11. Sección de ámbitos

- Haga clic en el botón "AÑADIR O ELIMINAR ÁMBITO" para acceder al menú.

- Añada los siguientes ámbitos (si no aparecen en la lista, actualice la página) :

./auth/gmail.send

./auth/gmail.etiquetas

./auth/gmail.readonly

./auth/gmail.modify (no es necesario si no desea mover o eliminar el correo electrónico. Tendrás que demostrar a Google que realmente lo usas. Infórmenos para eliminarlo en su cuenta Unipile manualmente) -

12. Genere su vídeo de demostración

Sólo podrá proceder con este paso una vez que su integración esté totalmente terminada y operativa en producción.

Produce y presenta un vídeo de demostración que cumpla las estipulaciones de Google. Para validar su aplicación con Google, también debe enviar un vídeo que muestre la funcionalidad de su aplicación. Este vídeo debe subirse como un vídeo de YouTube "no incluido en la lista" con fines de verificación, y solo se permite un enlace de vídeo.

Antes de crear el vídeo

- Tu app y el flujo de OAuth se presentan en inglés, como se indica en la documentación de Google en "Apps requesting sensitive scopes" y "Apps requesting restricted scopes".

- La demostración se lleva a cabo en un dominio a nivel de producción.

- En la configuración de tu proyecto de Google, ve a Menú de navegación -> API y servicios -> Pantalla de consentimiento de OAuth y confirma lo siguiente:

- El estado de publicación es "En producción".

- El tipo de usuario se designa como "Externo".

- Muestre la página de inicio de su aplicación con la URL completa, destacando su estado de producción.

- Ilustrar cómo un cliente de Google puede conectar su cuenta haciendo hincapié en el uso del botón oficial de inicio de sesión de Google.

- Durante el flujo de autenticación, al presentar la pantalla del proceso OAuth, resalte la URL y arrástrela para revelar el CLIENT ID en la URL.

- Muestre secuencialmente cada conjunto de ámbitos solicitados, adaptándolos a su caso de uso específico.

- Demuestra la funcionalidad bidireccional mostrando la sincronización entre tu aplicación y Gmail. Utiliza pestañas separadas para alternar entre tu aplicación y cada sección relevante de Gmail. Por ejemplo, enviando un correo electrónico a través de tu aplicación, ilustrando cómo se sincronizan los cambios en la lista de correo enviado en Gmail y, por otro lado, mostrando la recepción de un correo electrónico entrante dentro de tu aplicación.

Si sigues estas directrices, tu vídeo de demostración transmitirá de forma eficaz el proceso de autenticación y las capacidades funcionales de tu aplicación en sincronización con los servicios de Google.

Después de crear tu vídeo de demostración y asegurarte de que cumple todos los criterios descritos, comparte la URL del vídeo de YouTube con nosotros. Podemos ayudarle en el proceso de revisión o puede enviar su aplicación directamente para su verificación.

Tenga en cuenta los siguientes pasos:

- Añade el vídeo final a tu proyecto de Google como enlace de vídeo de YouTube "no incluido en la lista".

- Envía la URL del vídeo de YouTube a tu Customer Success Manager para que lo revise.

- Tras la revisión, proceda al envío de la verificación de la aplicación.

Tenga en cuenta que la duración del proceso de verificación puede variar. Tras el envío, puede tardar entre 2 y 8 semanas, en función de la cola de envío de Google y del número de rondas de corrección que considere necesarias. Mantente informado y coordínate con nosotros durante todo el proceso de verificación.

13. Listas blancas y revisión de seguridad para ámbitos restringidos

Si su aplicación utiliza ámbitos restringidos, se requieren pasos adicionales. He aquí un breve resumen de lo que hay que prever:

Evaluación de seguridad de Google

Para garantizar la seguridad de los datos de usuario, las aplicaciones que soliciten acceso a datos de usuario de Google de alcance restringido deben someterse a una evaluación de seguridad. Esta evaluación es crucial para verificar que todas las aplicaciones que acceden a los datos de usuario de Google pueden manejar los datos de forma segura y eliminar los datos de usuario a petición. El proceso de evaluación detallado se describe en el sitio de CASA (Cloud Application Security Assessment).

Google clasifica tu aplicación como Tier 2 o Tier 3

Nivel 2 (Autoexploración - Verificación de laboratorio) >> Más común

Opción gratuita o de pago (asesor externo)

Proceso CASA de nivel 2

Nivel 3 (Escaneado en laboratorio - Verificado en laboratorio)

De pago - Debe realizarlo un evaluador externo

Tras recibir su clasificación de nivel, Google le proporcionará instrucciones y herramientas para completar la evaluación. Consulte el enlace proporcionado para obtener información sobre la evaluación de seguridad de Google y desplácese hacia abajo hasta las preguntas frecuentes sobre la evaluación de seguridad para obtener información más detallada. Garantiza el cumplimiento de este proceso para demostrar la capacidad de tu aplicación para gestionar los datos de los usuarios de forma segura al utilizar ámbitos restringidos.

Información sobre la evaluación de seguridad de Google

Reevaluación anual de la seguridad de las aplicaciones de ámbito restringido

Las aplicaciones que acceden a ámbitos restringidos deben someterse a un proceso anual de verificación de conformidad y completar una evaluación de seguridad cada 12 meses para mantener el acceso a los ámbitos restringidos verificados. Este proceso garantiza el cumplimiento continuo de las normas de seguridad y protege los datos de los usuarios.

Si, en algún momento, introduce un nuevo ámbito restringido que no ha sido evaluado y aprobado previamente, su aplicación puede requerir una nueva evaluación en ese momento.

El equipo de revisión de Google se pondrá en contacto con usted por correo electrónico cuando llegue el momento de volver a certificar su aplicación. Es fundamental que mantengas actualizada la información sobre el propietario y el editor del proyecto en tu Cloud Console. Esto garantiza que los miembros adecuados de tu equipo reciban notificaciones sobre esta aplicación anual, lo que permite cumplir a tiempo y sin problemas con los requisitos de reevaluación. Mantente alerta y responde con prontitud a las comunicaciones de Google para mantener la seguridad y el cumplimiento de tu aplicación. Consulta las preguntas frecuentes de Google para obtener más información.

Opción de lista blanca

Si prefiere una alternativa a los procesos estándar de verificación y revisión de seguridad, tiene la opción de incluir su solicitud en una lista blanca. Esto le permite eludir los procedimientos habituales, pero es importante tener en cuenta que esta opción sólo es aplicable si su aplicación cumple criterios muy específicos. Aunque la mayoría de los casos de uso no cumplen estos criterios, hemos esbozado los requisitos a continuación para que pueda evaluar si la inclusión en la lista blanca podría ser adecuada para su aplicación.

Requisitos:

La mayoría de los clientes utilizan Google Workspace:

La mayoría de tus clientes deberían utilizar cuentas de Google Workspace (anteriormente GSuite), es decir, tener direcciones de correo electrónico con el formato @empresa.es.

Las listas blancas requieren la intervención de los administradores de los usuarios finales para permitir el acceso. Tienes que proporcionar a los administradores de tus usuarios tu ID de cliente de Google projet. Ellos tienen que abrir su Consola: https://admin.google.com/ac/owl/list?tab=configuredApps y permitirte client_id.

Uso limitado de la cuenta personal de Gmail:

Menos de 100 cuentas personales de Gmail (direcciones @gmail.com) deberían poder autenticarse en este flujo.

Los proyectos no verificados tienen un límite de 100 usuarios (de por vida) por proyecto. Cuando están en la lista blanca, las cuentas de Google Workspace no cuentan para este límite. Sin embargo, las cuentas personales de Gmail siempre contarán para este límite.

Usuarios de prueba gratuitos y listas blancas:

Los usuarios de la versión de prueba gratuita deben utilizar su dirección de correo electrónico de Workspace y poner la aplicación en la lista blanca.

Tenga en cuenta que las listas blancas son una solución provisional y pueden no ser adecuadas para todos los casos de uso. Evalúe detenidamente estos requisitos para determinar si su aplicación se ajusta a los criterios de las listas blancas. Si es así, tome las medidas necesarias para cumplir estos requisitos y explore este enfoque alternativo.

Funciones de email

Conexión de cuentas

Hosted Auth: Autenticación de correo electrónico de marca blanca

Autenticación personalizada: Conectar usuario con credenciales

Gmail o Microsoft OAuth: Utiliza la pantalla de tu App Oauth

Enviar/Recibir

Enviar un correo electrónico

Responder a un correo electrónico

Lista de correos electrónicos

Organice

Borrar correo electrónico

Mover correo electrónico

Lista de carpetas

Obtener carpeta

Webhooks

Nuevo correo electrónico

Seguimiento de aperturas y clics

Más información sobre Microsoft OAuth en Unipile

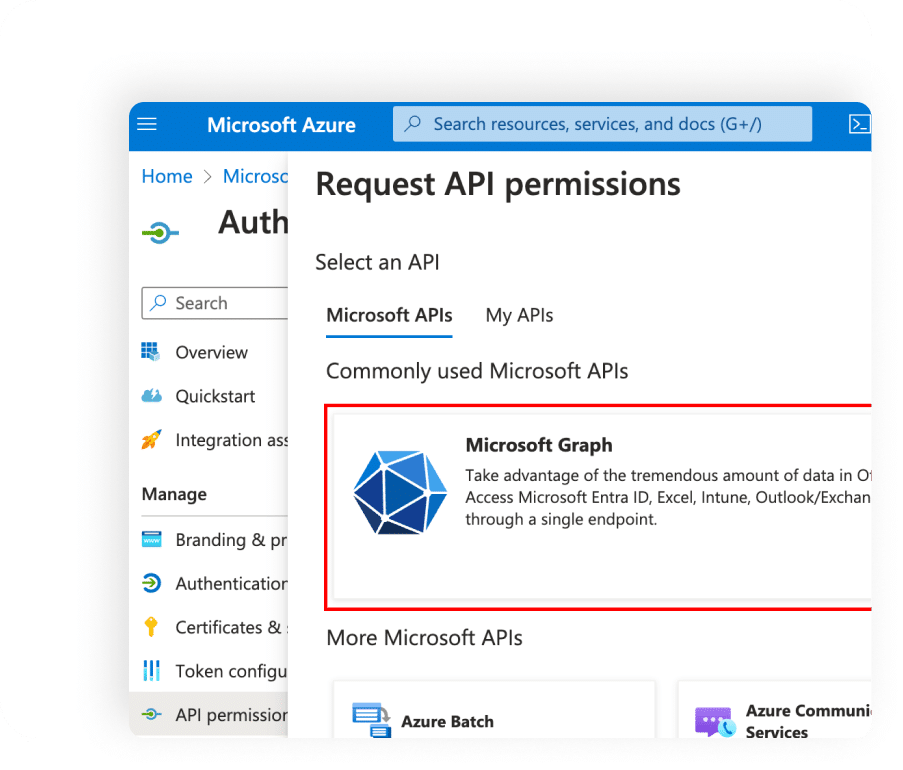

Microsoft OAuth

Para integrar cuentas de Microsoft con Unipile a través de OAuth, el paso inicial es configurar la aplicación en Azure Active Directory (AAD). Después de esto, tendrá que ajustar la configuración en Unipile para reconocer su ID de aplicación AAD. Si tiene algún problema durante el proceso de registro en Azure AD, póngase en contacto con nosotros para obtener ayuda y asistencia.

Preguntas frecuentes

¿Qué es Google OAuth 2.0 y por qué es importante para la integración del correo electrónico?

Google OAuth 2.0 es un moderno protocolo de autenticación que permite a las aplicaciones acceder a los datos del usuario en los servidores de Google de forma segura sin necesidad de la contraseña del usuario. Es crucial para la integración del correo electrónico porque garantiza una autenticación segura y fiable del usuario, mejorando la seguridad de la aplicación y la confianza del usuario.

¿Cómo utiliza Unipile Google OAuth 2.0 para una integración perfecta del correo electrónico?

Unipile aprovecha Google OAuth 2.0 para autenticar a los usuarios y obtener los permisos necesarios para acceder a sus datos de correo electrónico. Este proceso incluye la detección automática de proveedores y la gestión simplificada de credenciales OAuth, lo que reduce significativamente la complejidad de la integración y el tiempo de desarrollo.

¿Cuáles son las ventajas de utilizar Hosted Auth de Unipile para integrar servicios de correo electrónico?

Hosted Auth de Unipile proporciona un proceso de integración sin fricciones, garantizando la seguridad y la adaptabilidad al tiempo que mejora la eficiencia de desarrolladores y usuarios. Simplifica el proceso de autenticación, gestiona credenciales confidenciales y admite una integración perfecta entre varios proveedores de correo electrónico.

¿Cómo funcionan los tokens de acceso y los tokens de actualización en Google OAuth 2.0?

En Google OAuth 2.0, los tokens de acceso conceden una autorización temporal para acceder a recursos específicos del usuario, mientras que los tokens de actualización permiten renovar estos tokens de acceso sin necesidad de que el usuario vuelva a autenticarse. Este mecanismo garantiza el acceso continuo a los datos del usuario con una interrupción mínima.

¿Puede Unipile gestionar actualizaciones en tiempo real en mi aplicación?

Sí, Unipile puede integrar notificaciones webhook para proporcionar actualizaciones en tiempo real a su aplicación. Estos webhooks alertan a la aplicación automáticamente cuando se producen eventos específicos, como la recepción de nuevos correos electrónicos, manteniendo así la aplicación sincronizada con la actividad de correo electrónico del usuario y garantizando una integración escalable y con capacidad de respuesta.

También le puede interesar

API de sincronización de calendarios para SaaS: Integración en tiempo real con Google y Outlook

Para CRM, ATS, plataformas de divulgación y software impulsado por IA, una API de calendario fiable ya no es un "nice-to-have". Ahora es un elemento esencial que impulsa la productividad, los flujos de trabajo de reservas, los seguimientos, las secuencias automatizadas y la coordinación de equipos. Sin embargo, implementar la sincronización del calendario es...

Guía completa para desarrolladores sobre la integración de la API de calendario

El software moderno funciona a base de conexiones entre personas, sistemas y el propio tiempo. En el corazón de esta conectividad se encuentra la API de Calendario, un componente vital que permite a las aplicaciones leer, crear y sincronizar eventos de calendario sin problemas. Tanto si estás creando un CRM, una plataforma de...

API de correo electrónico: Guía completa para desarrolladores (2026)

El panorama de los proveedores de API de correo electrónico Tres proveedores cubren aproximadamente el 95% del correo electrónico profesional en todo el mundo: Gmail (y Google Workspace), Microsoft Outlook / Microsoft 365, y los protocolos universales IMAP / SMTP para todo lo demás. Comprender lo que ofrece cada uno y cómo se diferencian es el primer...

Únase a la comunidad Slack

Únase a la comunidad Slack